All Recent Changes

- Site.SideBar, Securite . . . 17/02/2026 11:40 by ?: ** [[Securite/Surveillance]] *** SIEM *** [[Securite/Supervision]] ** Stratûˋgie *** [[Securite/PCAPRA|PCA & PRA]] ** [[Securite/Remote Access]]

- Logiciel.Logiciel . . . 17/02/2026 11:38 by ?: (:title Logiciel:)

- Site.SideBar . . . 17/02/2026 11:38 by ?: (:ifend:) * [[Logiciel/accueil|Logiciel]] (:if group Logiciel:) (:include Site.SideBar,Logiciel:)

- Protocole.OAuth2 . . . 17/02/2026 09:25 by ?: * les jetons d'accû´s (comme les JSON Web Token) peuvent ûˆtre signûˋs par le serveur dãautorisation. Ils peuvent ûˋgalement contenir une date de pûˋremption.

- Protocole.SAML . . . 17/02/2026 09:02 by ?: (:title SAML:) Security assertion markup language (SAML) est un standard informatique dûˋfinissant un protocole pour ûˋchanger des informations liûˋes û la sûˋcuritûˋ. Basûˋ sur le langage XML, SAML a ûˋtûˋ dûˋveloppûˋ par OASIS. SAML propose l'authentification unique (en anglais single sign-on ou SSO) sur le web. De cette maniû´re, un utilisateur peut naviguer sur plusieurs sites diffûˋrents en ne s'authentifiant qu'une seule fois, sans pour autant que ces sites aient accû´s û des informations trop confidentielles. Les solutions de SSO au sein d'un intranet abondent (en utilisant des cookies, par exemple), mais prolonger ces solutions au-delû d'un intranet est problûˋmatique, car cela peut entraûÛner la prolifûˋration de technologies propriûˋtaires dont chacune n'a pas nûˋcessairement la capacitûˋ d'interagir avec les autres. SAML est un standard supportûˋ par un grand nombre de solutions de SSO pour les problû´mes de gestion d'identitûˋ.

- Site.SideBar, Protocole . . . 17/02/2026 08:53 by ?: ** Rûˋseaux / Systû´me *** [[Protocole/Port|Listing des ports]] *** [[Protocole/TCP]] *** [[Protocole/UDP]] *** [[Protocole/IP]] ** Authentification *** [[Protocole/OpenID]] *** [[Protocole/OAuth 2]] *** [[Protocole/SAML]]

- Service.Keycloack . . . 17/02/2026 08:48 by ?: (:divend:) (:title Keycloack:) Keycloak est un logiciel open source permettant l'authentification unique (SSO : Single Sign-On) avec gestion des identitûˋs et des accû´s, destinûˋ aux applications et services modernes. Keycloak prend en charge divers protocoles tels que OpenID, OAuth version 2.0 et SAML, et offre des fonctionnalitûˋs telles que la gestion des utilisateurs, l'authentification û deux facteurs, la gestion des autorisations et des rûÇles, la crûˋation de services de jetons, etc. Il est possible d'intûˋgrer Keycloak û d'autres technologies, telles que les frameworks front-end comme React ou Angular, ainsi que les solutions de conteneurisation comme Docker. !! Composants Keycloak comprend deux composants principaux :

- Site.SideBar, Service . . . 17/02/2026 08:29 by ?: ** LDAP / AD / Fichiers *** [[Service/AD]] *** [[Service/Samba]] *** [[Service/LDAP]] ** SSO *** [[Service/Keycloack]]

- Glossaire.MaûÛtrise d’éuvre (MOE ou Mé) . . . 16/02/2026 15:06 by ?: La maûÛtrise d'éuvre (MOE ou Mé) est lãensemble des missions et responsabilitûˋs exercûˋes pour le compte du [[Glossaire/MOA|maûÛtre dãouvrage (MOA)]] dans la conception et la rûˋalisation dãun ouvrage. Le maûÛtre d'éuvre est la personne physique ou morale (architecte, bureau dãûˋtudes, entreprise spûˋcialisûˋe) chargûˋe dãexûˋcuter ces missions. Par mûˋtonymie, le terme maûÛtrise dãéuvre peut aussi dûˋsigner le maûÛtre dãéuvre lui-mûˆme.

- Glossaire.MaûÛtrise dãouvrage (MOA) . . . 16/02/2026 15:04 by ?: (:title MaûÛtrise dãouvrage (MOA):) La maûÛtrise dãouvrage (MOA) est l'ensemble des missions, fonctions et responsabilitûˋs assumûˋes par le maûÛtre dãouvrage ou maûÛtre de l'ouvrage, c'est-û -dire par la personne physique ou morale qui commande un ouvrage et finance les travaux. Dans le cadre de la gestion de son projet, le maûÛtre de lãouvrage dûˋfinit son besoin, fixe ses objectifs, ûˋtablit un calendrier et alloue un budget, mais il ne gû´re pas directement les travaux. L'expression maûÛtrise dãouvrage peut ûˋgalement dûˋsigner, par mûˋtonymie, le maûÛtre dãouvrage lui-mûˆme.

- Meth.Cycle en V . . . 16/02/2026 14:59 by ?: (:cell:)Rapport de Tests Unitaires

- Site.Local CSS . . . 16/02/2026 12:03 by ?: table.allcenter td, table.allcenter th{

- Site.SideBar, Meth . . . 16/02/2026 11:03 by ?: *** [[Meth/Cycle V|Cycle en V]]

- Meth.SCRUM . . . 16/02/2026 10:35 by ?: (:title SCRUM:) Scrum est un cadre de travail pour le dûˋveloppement de produits complexes. Il est dûˋfini par ses crûˋateurs comme un ô¨ cadre de travail holistique itûˋratif qui se concentre sur les buts communs en livrant de maniû´re productive et crûˋative des produits de la plus grande valeur possible ô£. Scrum est considûˋrûˋ comme un groupe de pratiques rûˋpondant pour la plupart aux prûˋconisations du manifeste agile. Scrum s'appuie sur le dûˋcoupage d'un projet en ô¨ boûÛtes de temps ô£, nommûˋes sprints (ô¨ pointes de vitesse ô£). Les sprints peuvent durer entre quelques heures et un mois (avec un sprint mûˋdian û deux semaines). Chaque sprint commence par une estimation suivie d'une planification opûˋrationnelle. Le sprint se termine par une dûˋmonstration de ce qui a ûˋtûˋ achevûˋ. Avant de dûˋmarrer un nouveau sprint, l'ûˋquipe rûˋalise une rûˋtrospective. Cette technique analyse le dûˋroulement du sprint achevûˋ, afin d'amûˋliorer ses pratiques. Le flux de travail de l'ûˋquipe de dûˋveloppement est facilitûˋ par son auto-organisation, il n'y aura donc pas de gestionnaire de projet. La crûˋation de frameworks de dûˋveloppement logiciels hybrides couplant Scrum et d'autres frameworks est commune puisque Scrum ne couvre pas le cycle de dûˋveloppement de produit. Par exemple, on pourra utiliser des pratiques issues de l'extreme programming, de la phase de construction structurûˋe de la mûˋthode RAD, ou un ensemble de pratiques de qualitûˋ du logiciel issues du vûˋcu de l'ûˋquipe projet. Scrum est utilisûˋ dans diffûˋrents domaines comme le logiciel, l'aûˋronautique ou le bûÂtiment.

- Meth.CI/CD : Continuous Integration/Continuous Delivery . . . 16/02/2026 10:16 by ?: (:title CI/CD : Continuous Integration/Continuous Delivery:) CI/CD (Intûˋgration continue / Livraison Continue ou Dûˋploiement Continue) est une Mûˋthode DevOps. Elle est une pratique de dûˋveloppement logiciel rendue possible par l'automatisation. Des mises û jour frûˋquentes et fiables accûˋlû´rent les cycles de publication grûÂce û la livraison continue de code.

- Meth.Mûˋthode . . . 16/02/2026 10:08 by ?: (:title Mûˋthode:)

- Virt.Ansible . . . 16/02/2026 10:02 by ?: (:headnr rowspan="3":)Fonction (:cell:)Gestionnaire de configuration (:cellnr:)Infrastructure automation software (:cellnr:)Infrastructure as Code

- Site.SideBar, Virt . . . 16/02/2026 09:55 by ?: ** [[Virt/Kubernetes]] * Orchestration ** [[Virt/Ansible]]

- Certif.Information Technology Infrastructure Library : ITIL . . . 13/02/2026 16:55 by ?: * 2001 : arrivûˋ de la v2 * 2019 : arrivûˋ de la v4 * 2026 : arrivûˋ de la v5 !! Niveau !!! Foundation Ce niveau de certification ITIL se concentre essentiellement sur les diffûˋrentes phases du cycle de vie du service et sur lãendroit oû¿ les fonctions et les processus sãy inscrivent. Il sãadresse aux professionnels (responsables informatiques) impliquûˋs dans la fourniture de services informatiques centrûˋs sur lãentreprise et qui ont besoin de plus dãune formation dûˋtaillûˋe sur les procûˋdures et les processus en matiû´re de gestion. !!! Practitioner La formation ITIL Practitioner permet dãavoir des conseils pratiques sur la maniû´re dãadapter un cadre ITIL qui contribue û lãatteinte des objectifs de lãentreprise. Les praticiens apprennent non seulement û parler ce langage, mais ils sont aussi capables de lãutiliser dans leur quotidien.

- Site.SideBar, Certif . . . 13/02/2026 15:55 by ?: ** [[Certif/ITIL]] ** [[Certif/SCRUM]]

- Rzo.Rûˋseau local virtuel . . . 05/02/2026 16:22 by ?: Les SVI sont gûˋnûˋralement configurûˋes avec un VLAN pour diffûˋrentes raisons : * Autoriser la circulation du trafic entre les VLAN en fournissant une passerelle par dûˋfaut. * Fournir un pont (si nûˋcessaire pour les protocoles non routables). * Fournir la connectivitûˋ IPv6 de la couche 3 au commutateur. * Supporter les configurations de transition et le protocole de routage. '''Avantages''' Les SVI comprennent plusieurs avantages : *Bien plus rapide qu'un router-on-a-stick (routage inter-vlan û lãaide dãun routeur dûˋdiûˋ).

- Hardware.Cable cuivre . . . 05/02/2026 15:58 by ?: (:title Cable cuivre:) !! Les diffûˋrentes catûˋgorie de cable !!! Cat5e '''Bande passante :''' 100 Mhz\ '''Vitesse :''' 1 Gbps sur 100m !!! Cat6 '''Bande passante :''' 250 Mhz\

- Site.SideBar, Hardware . . . 05/02/2026 15:53 by ?: *** [[Hardware/Cable Cuivre]]

- Rzo.UniFi . . . 05/02/2026 14:54 by ?: (:title UniFi:)

- Rzo.Unifi . . . 05/02/2026 14:54 by ?: (:title Unifi:) Unifi c'est du Ubiquiti

- Rzo.Switch . . . 05/02/2026 14:52 by ?: '''PoE (Power Over Ethernet)'''

- Rzo.Rûˋseaux . . . 05/02/2026 14:24 by ?: '''Céur''' Cette couche correspond û la dorsale du rûˋseau de l'entreprise qui relie entre eux les blocs fonctionnels d'ûˋquipements. Les objectifs û ce niveau sont les performances, la stabilitûˋ et le moins de complexitûˋ possible. C'est la raison pour laquelle on ne trouve gûˋnûˋralement que deux routeurs redondants û ce niveau. Le dûˋbit binaire utile est le critû´re de dimensionnement d'un routeur qui conditionne les performances. Par dûˋbit binaire utile, on entend la transmission de flux rûˋseau classifiûˋs, routûˋs et filtrûˋs. '''Distribution''' Cette couche repose sur la convergence, l'ûˋquilibrage de charge, la qualitûˋ de service et la haute disponibilitûˋ. On y trouve l'isolation vis-û -vis de la couche accû´s avec le moins de commutation de circuits (ou d'adresses MAC) possible. Vue de la couche accû´s, c'est û ce niveau que l'on offre la redondance des passerelles rûˋseau par dûˋfaut des hûÇtes.

- Virt.Vates . . . 31/01/2026 12:11 by ?: XCP-ng est un hyperviseur open source de type 1 que vous installez directement sur votre serveur physique. Il offre des performances de haut niveau, permet de consolider efficacement vos machines virtuelles et de rûˋduire vos coû£ts informatiques. Soutenu par une communautûˋ mondiale et par Vates, XCP-ng est aujourdãhui la rûˋfûˋrence open source pour remplacer VMware. !! Xen Orchestra Xen Orchestra est lãinterface web complû´te pour administrer et sauvegarder vos machines virtuelles XCP-ng. Dûˋployûˋe en quelques minutes, sans agent, elle regroupe toutes les fonctionnalitûˋs essentielles : supervision, migration û chaud, sauvegarde et reprise aprû´s sinistre. !! Xen Orchestra Lite XO Lite est la version allûˋgûˋe de Xen Orchestra, conûÏue pour administrer un pool XCP-ng unique (un hûÇte ou quelques serveurs). Accessible depuis votre navigateur, sans agent ni installation, il apporte lãessentiel pour gûˋrer et superviser vos machines virtuelles.

- Securite.Rust Desk . . . 30/01/2026 11:28 by ?: Elle est conûÏue pour ûˆtre auto-hûˋbergûˋe, garantissant ainsi la confidentialitûˋ des connexions et des donnûˋes. RustDesk se compose de deux services principaux : HBBS et HBBR. !! HBBS ã RustDesk Signal Server Le service HBBS (RustDesk Signal Server) joue le rûÇle de serveur de signalisation. Il est chargûˋ de : *gûˋrer la dûˋcouverte et lãenregistrement des clients RustDesk,

- Securite.Remote Access . . . 30/01/2026 11:23 by ?: !! RustDesk ->(''[[Securite/RustDesk|En savoir plus ....]]'') (:include Securite.RustDesk #Intro#IntroEnd:)

- Securite.Zabbix . . . 30/01/2026 10:27 by ?: '''Restituer''' les ûˋvûˋnements, mais ûˋgalement les indicateurs collectûˋs sous forme de graphe dans le temps, sera rûˋalisûˋ par le frontal Web. !!! Items Les ''items'' sont des valeurs rûˋcupûˋrûˋes par le serveur ZABBIX. Leur source peut ûˆtre sûˋlectionnûˋe. Elles peuvent ûˆtre des rûˋponses ou trap SNMP, des codes de retour ou le rûˋsultat de programmes externes, des valeurs demandûˋes û un agent ZABBIX, des compteurs JMX, des valeurs calculûˋes (formule mathûˋmatique de plusieurs indicateurs bruts), des valeurs agrûˋgûˋes (agrûˋgation d'une valeur collectûˋe pour un groupe d'ûˋquipements), ... Pour chaque ''item'', on peut spûˋcifier la durûˋe d'enregistrement dans la base de chaque valeur remontûˋe. !!! Triggers Les ''triggers'' sont des tests effectuûˋs sur un ou plusieurs item. Ils peuvent avoir des dûˋpendances. Cela permet d'ûˋviter de gûˋnûˋrer des alertes pour des machines si c'est le rûˋseau en amont qui est dûˋfaillant. Les ''triggers'' reprûˋsentent la fonction d''''analyse des conditions de dûˋclenchement''' d'un ûˋvûˋnement. ûtant donnûˋ que cette analyse se fait sur les donnûˋes collectûˋes, on peut baser notre analyse sur un ou plusieurs indicateurs, en provenance d'un ou plusieurs ûˋquipements : il s'agit de fonction de '''corrûˋlation'''.

- Securite.Supervision . . . 30/01/2026 10:24 by ?: [deleted]

- Securite.La surveillance . . . 30/01/2026 09:38 by ?: !!!! Quand privilûˋgier une Supervision * Gestion des services critiques : Pour les services dont la disponibilitûˋ est cruciale (sites e-commerce, applications mûˋtier), le superviseur IT assure une surveillance continue. * Optimisation des performances : Lorsque les performances des applications et services deviennent prioritaires, le superviseur IT fournit les mûˋtriques nûˋcessaires. * Planification des capacitûˋs : Anticipez les besoins en ressources et ûˋvitez les saturation grûÂce aux donnûˋes historiques collectûˋes par le superviseur IT. * Conformitûˋ rûˋglementaire : Les organisations soumises û des exigences de conformitûˋ (RGPD, PCI DSS, HIPAA) trouveront dans le SIEM un alliûˋ prûˋcieux pour gûˋnûˋrer les rapports dãaudit requis. * Dûˋtection de menaces avancûˋes : Face aux cybermenaces sophistiquûˋes, le SIEM excelle dans la dûˋtection des comportements suspects et des attaques coordonnûˋes. * Investigation forensique : Lors dãun incident de sûˋcuritûˋ, le SIEM permet de retracer les actions de lãattaquant et dãestimer lãimpact de la compromission.

- Securite.Glossaire . . . 30/01/2026 09:22 by ?: (:title Glossaire:) * SIEM : "Security Information & Event Management" (gestion des ûˋvûˋnements et des informations de sûˋcuritûˋ)

- Cloud.Microsoft 365 . . . 11/12/2025 17:01 by ?: (:notoc:)

- Service.Samba . . . 11/12/2025 09:24 by ?: [=* Support expûˋrimental =]

- OS.Windows Server . . . 11/12/2025 09:21 by ?: Cmd PowerShell pour connaitre le schûˋma AD

- Template.Category . . . 11/12/2025 08:50 by ?: (:include Site.Clr:) [[<<]] >>frame<< Catûˋgorie(s) :

- Cloud.MS365 : Booking . . . 11/12/2025 08:49 by ?: C'est un systû´me de gestion des rendez-vous, il est liûˋ au calendrier de MS365. Il peut ûˆtre liûˋ û [[Cloud.MS365,Teams|Teams]] afin d'organiser des rûˋunions virtuelles. (:include Template.Category:) [[!MS365]] >><<

- Site.SideBar, Cloud . . . 10/12/2025 10:17 by ?: ** [[Cloud/Ms365]]

- Rzo.NPS . . . 19/08/2025 16:46 by ?: ''Version Microsoft de RADIUS''

- Site.SideBar, Rzo . . . 19/08/2025 16:45 by ?: *** [[Rzo/NPS]]

- AI.Logiciel LLM . . . 14/08/2025 14:38 by ?: * [[AI/LM Studio]] * [[AI/Ollama]] * [[AI/AnythingLLM]]

- Site.SideBar, AI . . . 14/08/2025 14:38 by ?: ** [[AI/Logiciel LLM]]

- Rzo.Switch de Niveau 2 . . . 08/08/2025 16:09 by ?: Un miroir de port, appelûˋ aussi port d'ûˋcoute, port mirroring et port monitoring en anglais, est une fonction supplûˋmentaire de certains commutateurs rûˋseau. Cette fonction de surveillance permet de copier des paquets transitant par le commutateur rûˋseau, configurûˋ pour cet usage, vers un port de destination choisi. !!! Autres noms *Switched port analyzer (SPAN), Remote Switched Port Analyzer (RSPAN)[2] ou VLAN SPAN (VSPAN) sur les commutateurs rûˋseau Cisco Systems. * Roving Analysis Port (RAP) sur les commutateurs rûˋseau 3Com La fonction de dûˋtection de boucle est utilisûˋe pour dûˋtecter la boucle crûˋûˋe par un port spûˋcifique lorsque le protocole STP (Spanning Tree Protocol) n'est pas activûˋ sur le rûˋseau, en particulier lorsque les liaisons descendantes sont des concentrateurs ou des commutateurs non gûˋrûˋs. Le commutateur dûˋsactive automatiquement le port et envoie un journal û l'administrateur. Le port de dûˋtection de bouclage sera dûˋverrouillûˋ lorsque le dûˋlai de rûˋcupûˋration de la dûˋtection de bouclage sera ûˋcoulûˋ. La fonction de dûˋtection de bouclage peut ûˆtre mise en éuvre simultanûˋment sur plusieurs ports. Vous pouvez activer ou dûˋsactiver cette fonction û l'aide du menu dûˋroulant.

- Rzo.Switch Niveau 3 . . . 08/08/2025 15:57 by ?: similitudes dans leurs fonctions. !! IP Interface !! IPv4 Static Route !! IPv6 Static Route !! ARP

- Rzo.Modû´le OSI . . . 08/08/2025 15:47 by ?: !!Les sept couches du modû´le OSI

- Rzo.Switch, L 2 . . . 08/08/2025 14:54 by ?: Le Switch Layer 2 permet le transfert direct de donnûˋes entre deux appareils au sein d'un rûˋseau LAN. Un Switch Niveau 2 fonctionne grûÂce û une table d'adresses MAC (Media Access Control). La table d'adresses MAC du Switch enregistre les ûˋlûˋments suivants : les adresses MAC matûˋrielles qui ont ûˋtûˋ apprises, et le port physique associûˋ oû¿ les adresses ont ûˋtûˋ vues pour la derniû´re fois. Les trames de donnûˋes sont ûˋchangûˋes pour les adresses MAC uniquement au sein du rûˋseau local et ne seront pas reconnues en dehors de celui-ci. Un Switch L2 peut attribuer des VLAN û des ports de commutation spûˋcifiques, qui sont û leur tour prûˋsents sur diffûˋrents sous-rûˋseaux de niveau 3.

- Service.Bind9 . . . 08/08/2025 14:48 by ?: Enfin, terminons par un rappel sur les types d'enregistrements principaux, puisqu'ils ont chacun un rûÇle diffûˋrent : *'''NS (Name Server) :''' sert û dûˋfinir le ou les serveurs DNS qui font autoritûˋ sur l'espace de noms (zone). *'''A :''' enregistrement d'un hûÇte ayant une adresse IPv4 (32 bits). *'''AAAA :''' enregistrement d'un hûÇte ayant une adresse IPv6 (128 bits). *'''CNAME (Canonical Name) :''' enregistrement qui sert d'alias û un enregistrement d'un hûÇte existant. *'''MX :''' sert û dûˋfinir le ou les serveurs SMTP û utiliser pour l'envoi des e-mails sur ce domaine, selon un ordre de prioritûˋ dûˋfini dans l'enregistrement. *'''TXT :''' enregistrement textuel pouvant ûˆtre utilisûˋ dans diffûˋrents contextes, notamment le SPF, la validation du domaine avec certains outils, etc.

- Service.Bind 9 . . . 08/08/2025 14:30 by ?: [deleted]

- Certif.Niveau Anglais . . . 06/08/2025 10:03 by ?: * Vous pouvez vous exprimer au quotidien dans une langue simple. * Une utilisation simple de la langue et une comprûˋhension sont possibles.

- Certif.Cisco . . . 06/08/2025 09:59 by ?: [deleted]

- Certif.Les certifications . . . 06/08/2025 09:58 by ?: (:include Site.SideBar,Certif:)

- Certif.Microsoft . . . 06/08/2025 09:56 by ?: (:title Microsoft:) (:include Mdl.MenuADroite:) !!! Microsoft Certified : !!!! Fondamentaux de Microsoft Azure (AZ900) -> ''[[Certif/MicroSoft Certified,AZ900|Plus d'info...]]'' !!!! Fondamentaux des donnûˋes Microsoft Azure (DP900) -> ''[[Certif/MicroSoft Certified,DP900|Plus d'info...]]'' !!!! Fondamentaux de lãIA sur Microsoft Azure (AI900)

- Certif.ISO : International Organization for Standardization . . . 06/08/2025 09:47 by ?: (:include Mdl.MenuADroite:)

- Certif.Cisco Certified Network Associate (CCNNA) 200-301 . . . 06/08/2025 09:00 by ?: !!! Automatisation et programmabilitûˋ

- Certif.Fondamentaux de Microsoft 365 MS-900 . . . 05/08/2025 11:13 by ?: (:title Fondamentaux de Microsoft 365 MS-900:) (:include Mdl.MenuADroite:) La certification MS-900 : Fondamentaux de Microsoft 365 porte sur les connaissances de base des solutions cloud pour amûˋliorer la productivitûˋ et la collaboration parmi les travailleurs sur site, û distance et en mode hybride. Les candidats doivent ûˆtre familiers avec les options de licence, de dûˋploiement, dãassistance et de migration de Microsoft 365 pour les organisations cherchant û maximiser leur investissement dans le cloud. !! L'examen Les conditions de lãexamen sont les suivantes : '''Langue(s) disponible(s) :''' franûÏais, anglais

- Certif.Fondamentaux de Microsoft Power Platform PL-900 . . . 05/08/2025 11:00 by ?: (:title Fondamentaux de Microsoft Power Platform PL-900:) (:include Mdl.MenuADroite:) Cet examen est destinûˋ aux candidats qui cherchent û commencer leur parcours de crûˋation de solutions avec ãMicrosoft Power Platformã. Les candidats aspirent û comprendre comment les technologies ãMicrosoft Power Platformã peuvent ûˆtre utilisûˋes pour : * Dûˋvelopper des solutions mûˋtier personnalisûˋes. * Identifier comment ãMicrosoft Dataverseã prend en charge lãinteropûˋrabilitûˋ de ãMicrosoft Power Platformã. * Accûˋlûˋrer les rûˋsultats mûˋtier û lãaide de ãMicrosoft Power Appsã pour des solutions avec peu ou pas de code. * Amûˋliorer les processus û lãaide de ãMicrosoft Power Automateã et de lãexploration de processus.

- Certif.Fondamentaux de la sûˋcuritûˋ, de la conformitûˋ et de l’identitûˋ Microsoft SC-900 . . . 05/08/2025 10:46 by ?: La certification SC-900 : Fondamentaux de la sûˋcuritûˋ, de la conformitûˋ et de l'identitûˋ Microsoft est destinûˋe aux candidats qui cherchent û se familiariser avec les fondamentaux de la sûˋcuritûˋ, de la conformitûˋ et de l'identitûˋ (SCI) û travers les services Microsoft basûˋs sur le cloud et associûˋs. Ils doivent ûˆtre familiers avec Microsoft Azure et Microsoft 365 et vouloir comprendre comment les solutions SCI de Microsoft peuvent s'ûˋtendre sur ces domaines de solution pour fournir une solution globale et de bout en bout.

- Certif.Fondamentaux de l’IA sur Microsoft Azure AI-900 . . . 05/08/2025 10:34 by ?: (:include Mdl.MenuADroite:) (:title Fondamentaux de l'IA sur Microsoft Azure AI-900:) La certification AI-900 : Fondamentaux de l'IA sur Microsoft Azure est destinûˋe aux candidats qui cherchent û dûˋmontrer leur connaissance des concepts d'apprentissage automatique et d'intelligence artificielle, ainsi que des services associûˋs de Microsoft Azure. Il s'adresse aux candidats ayant des antûˋcûˋdents techniques ou non techniques. Mûˆme si lãexpûˋrience en data science ou en ingûˋnierie logicielle n'est pas requise, il est recommandûˋ d'avoir une comprûˋhension des concepts de base du cloud et des applications client-serveur. !! L'examen Les conditions de lãexamen sont les suivantes : '''Langue(s) disponible(s) :''' franûÏais, anglais

- Certif.Fondamentaux des donnûˋes Microsoft Azure DP-900 . . . 05/08/2025 10:25 by ?: La certification DP-900 : Fondamentaux des donnûˋes Microsoft Azure est destinûˋ aux candidats qui commencent û travailler avec des donnûˋes dans le cloud. Ils doivent ûˆtre familiers avec les concepts de donnûˋes relationnelles et non relationnelles, les diffûˋrents types de charges de travail de donnûˋes, quãelles soient transactionnelles ou analytiques.

- Certif.Fondamentaux de Microsoft Azure AZ-900 . . . 05/08/2025 10:14 by ?: (:title Fondamentaux de Microsoft Azure AZ-900:) (:include Mdl.MenuADroite:) La certification AZ-900 : Fondamentaux de Microsoft Azure est destinûˋe aux candidats qui cherchent û dûˋmontrer des connaissances fondamentales sur les concepts du cloud et sur Microsoft Azure en particulier. Ils doivent avoir des compûˋtences et de l'expûˋrience dans un domaine de l'informatique, tel que la gestion des infrastructures, la gestion des bases de donnûˋes ou le dûˋveloppement de logiciels. Cet examen est couramment utilisûˋ comme point de dûˋpart pour se diriger vers une carriû´re dans Azure. !! L'examen Les conditions de lãexamen sont les suivantes :

- Certif.Cisco Certified Support Technician (CCST) : Cybersecurity . . . 05/08/2025 09:39 by ?: (:title Cisco Certified Support Technician (CCST) : Cybersecurity:)

- Certif.Cisco Certified Support Technician (CCST) : IT Support . . . 05/08/2025 09:39 by ?: (:include Mdl.MenuADroite:) (:title Cisco Certified Support Technician (CCST) : IT Support:)

- Certif.CCST, IT Support . . . 05/08/2025 09:38 by ?: La certification Cisco Certified Support Technician (CCST) IT Support atteste de vos compûˋtences et connaissances prûˆtes û l'emploi pour vous aider û dûˋmarrer une carriû´re dans une variûˋtûˋ de fonctions informatiques. Ces fonctions comprennent l'assistance aux utilisateurs finaux, l'assistance au service d'assistance informatique, les spûˋcialistes de l'assistance informatique et les analystes du service d'assistance informatique. !! L'examen Les conditions de lãexamen sont les suivantes : '''Langue(s) disponible(s) :''' franûÏais, anglais '''Durûˋe :''' 50 min. '''Nombre de questions :''' 35-50

- Certif.Cisco Certified Support Technician : Cybersecurity . . . 05/08/2025 09:19 by ?: ** Cadres de conformitûˋ (GDPR, HIPAA, PCI-DSS, FERPA, FISMA)

- Certif.Cisco Certified Support Technician (CCST) : Networking . . . 04/08/2025 18:02 by ?: (:include Mdl.MenuADroite:) (:title Cisco Certified Support Technician (CCST) : Networking:) La certification Cisco Certified Support Technician (CCST) Networking est ûˋgalement une premiû´re ûˋtape vers la certification CCNA. !! L'examen Les conditions de lãexamen sont les suivantes : '''Langue(s) disponible(s) :''' franûÏais, anglais '''Durûˋe :''' 50 min.

- Certif.CCST, Cybersecurity . . . 04/08/2025 17:46 by ?: !!! la gestion des principes essentiels de sûˋcuritûˋ ; * Dûˋfinir les principes essentiels de sûˋcuritûˋ ** Vulnûˋrabilitûˋs, menaces, exploits et risques ** Vecteurs d'attaque ** Renforcement ** Dûˋfense en profondeur ** Confidentialitûˋ, intûˋgritûˋ et disponibilitûˋ (CIA) ** Types d'attaquants ** Raisons des attaques ** Code d'ûˋthique

- Certif.CCST, Networking . . . 04/08/2025 17:19 by ?: La certification Cisco Certified Support Technician (CCST) Networking valide vos compûˋtences et vos connaissances des concepts et des sujets liûˋs aux rûˋseaux d'entrûˋe de gamme. La certification dûˋmontre les connaissances et les compûˋtences fondamentales nûˋcessaires pour montrer comment fonctionnent les rûˋseaux, y compris les appareils, les supports et les protocoles qui permettent les communications en rûˋseau. La certification Cisco Certified Support Technician (CCST) Networking est ûˋgalement une premiû´re ûˋtape vers la certification CCNA.

- Securite.Centreon . . . 04/08/2025 15:24 by ?: Centreon est un logiciel de supervision informatique ûˋditûˋ par la sociûˋtûˋ du mûˆme nom.

- Securite.PRTG . . . 04/08/2025 15:22 by ?: PRTG (Paessler Router Traffic Grapher) est un logiciel commercial de supervision qui s'exûˋcute sous Windows. û partir de son interface Web, il permet de crûˋer des capteurs - ou sondes - en s'appuyant notamment sur l'ICMP (le Ping), le SNMP, le WMI, les compteurs de performance, le Packet Sniffing, le NetFlow, le sFlow, le jFlow. Ces capteurs gûˋnû´rent des graphiques mesurant l'activitûˋ des switchs, routeurs, serveurs et imprimantes rûˋseau. Les canaux, quant û eux, dûˋfinissent des seuils d'alerte et des notifications le cas ûˋchûˋant. PRTG est accessoirement capable de faire du sniffing : il installe Npcap.

- Rzo.Fibre to the office . . . 04/08/2025 15:20 by ?: !! Ses caractûˋristiques et spûˋcificitûˋs

- Rzo.FTTH PON . . . 04/08/2025 14:49 by ?: (:title FTTH PON:) Un passive optical network (PON, rûˋseau optique passif), dûˋsigne un principe de transport de niveau 1 en fibre optique utilisûˋ dans les rûˋseaux de desserte optique (FTTx), caractûˋrisûˋ par une architecture fibre point-multipoint passive (plusieurs usagers partagent une mûˆme fibre et il n'y a pas d'ûˋquipement actif entre le central et les abonnûˋs). Il existe diffûˋrents standards de PON, parmi lesquels le GPON, le 10G-PON et le EPON.

- Rzo.FTTH P2P . . . 04/08/2025 14:46 by ?: L'architecture [[Rzo/FTTH]] P2P (point û point) est une architecture de dûˋploiement rûˋseau fibre optique, concurrente des architectures [[Rzo/FTTH,PON|PON]] et [[Rzo/FTTH,AON|AON]] (fibre avec amplificateur et multiplexeur actifs). Elle nûˋcessite la pose d'une fibre continue et non partagûˋe entre le NRO (Néud de Raccordement Optique de l'opûˋrateur) et l'utilisateur (cette partie n'est jamais multiplexûˋe). Cette architecture a comme particularitûˋ de fournir û chaque terminaison de rûˋseau une fibre dûˋdiûˋe.

- Rzo.fiber to the home . . . 04/08/2025 14:44 by ?: *[[Rzo/FTTH,P2P|P2P]] : Point û Point passif... û ne pas confondre avec le protocole PPP ou le modû´le de rûˋseau pair-û -pair. *[[Rzo/FTTH,PON|PON]] : Passive Optical Network ou Point û Multipoint passif. *[[Rzo/FTTH,AON|AON]] : Active Optical Network ou Point û Multipoint Actif, aussi appelûˋ ô¨ Double ûtoile Active ô£ en franûÏais. Cette architecture est trû´s peu utilisûˋe.

- Rzo.Fibre to the node . . . 04/08/2025 14:36 by ?: (:title Fibre to the node:) En France, environ 40 % des lignes tûˋlûˋphoniques sont limitûˋes û un dûˋbit infûˋrieur û 8 Mbit/s. La technologie FTTC commence donc û ûˆtre considûˋrûˋe sûˋrieusement, compte tenu des coû£ts, et surtout des dûˋlais de dûˋploiement du [[Rzo/FTTH]], annoncûˋs par les trois opûˋrateurs dominants.

- Rzo.FTTN . . . 04/08/2025 14:35 by ?: Technologie de dûˋploiement des rûˋseaux haut-dûˋbit consistant û ûˋquiper les armoires des sous-rûˋpartiteurs (SR), voire des points de concentration (PC) en colonne technique d'immeubles d'ûˋquipements actifs haut-dûˋbit (DSLAM). Cette technologie est utilisûˋe par la plupart des opûˋrateurs mondiaux, lorsqu'il s'agit d'amûˋliorer la desserte haut-dûˋbit de rûˋseaux existants, car : *Elle rûˋutilise la paire de cuivre du dernier kilomû´tre diminuant de faûÏon considûˋrable la quantitûˋ de gûˋnie civil nûˋcessaire, *Elle permet d'augmenter considûˋrablement le dûˋbit fourni, par rapport û une bouche locale 100% cuivre, en rûˋduisant la longueur du fil de cuivre reliant le client û la fibre, 50 Mbit/s en VDSL2 jusqu'û 500 mû´tres, 100 Mbit/s jusqu'û 100 mû´tres, voire 500 Mbit/s en G.fast, *Elle permet un dûˋploiement des rûˋseaux beaucoup plus rapide, *L'investissement total pour l'opûˋrateur est compris entre 1ã4 et 1ã10 du FTTH (û cause du gûˋnie civil), s'il rûˋutilise le cuivre existant. En effet, le gûˋnie civil reprûˋsenterait 50 % de l'investissement FTTH par abonnûˋ[1]. De plus cette solution dispense dãintervenir chez les abonnûˋs. L'ûˋconomie est inversement proportionnelle û la densitûˋ de population. En France, l'ouverture û la concurrence des SR ûˋtait un prûˋalable au dûˋploiement de cette technologie. L'amendement Leroy de la loi de modernisation de l'ûˋconomie (Article 29 bis A) libûˋralise complû´tement le marchûˋ de la sous-boucle locale.

- Rzo.FTTx . . . 04/08/2025 14:34 by ?: *[[Rzo/FTTN]] : Fiber to the node (Fibre jusqu'au rûˋpartiteur) *[[Rzo/FTTH]] : Fiber to the home (Fibre jusqu'au domicile) *[[Rzo/FTTO]] : Fiber to the office (Fibre jusqu'au bureau - entreprises)

- Rzo.Internet Par Satellite . . . 04/08/2025 14:30 by ?: (:include Mdl.MenuADroite:) !! Unidirectionnel !! Bidirectionnel

- Rzo.Fournisseur d’accû´s û Internet . . . 04/08/2025 14:28 by ?: *[[Rzo/Internet par satellite]] (mono ou bidirectionnel) *[[Rzo/FTTx]] (fibres optiques)

- Protocole.xDSL . . . 04/08/2025 14:18 by ?: (:include Mdl.MenuADroite:) (:title xDSL:) Le terme Digital subscriber line, DSL ou encore xDSL (signifiant ô¨ ligne d'accû´s numûˋrique ô£ ou ô¨ ligne numûˋrique d'abonnûˋ ô£) renvoie û l'ensemble des techniques mises en place pour un transport numûˋrique de l'information sur une ligne de raccordement filaire tûˋlûˋphonique ou liaisons spûˋcialisûˋes !! Types On distingue divers types de DSL comme lãADSL et le SDSL. A pour Asymmetrical et S pour Symmetrical, ce prûˋfixe dûˋcrit le rapport entre bande passante ascendante (de lãutilisateur vers le rûˋseau, upload) et bande passante descendante (du rûˋseau vers lãutilisateur, download). LãADSL a un upload beaucoup plus faible que le download, tandis que pour le SDSL les deux bandes passantes sont ûˋgales. Le mode ADSL convient donc bien pour un utilisateur du web : une requûˆte courte et lûˋgû´re (ligne frappûˋe ou cliquûˋe) entraûÛnant en retour une rûˋponse beaucoup plus lourde (page web avec texte, images, sons...). Le mode SDSL permet dãenvisager la crûˋation dãun serveur web ou lãinterconnexion de deux sites d'une entreprise, il permet aussi des services dãûˋmulation de liaison louûˋe. !!! Asymmetrical *ADSL,

- Protocole.IP v4 . . . 04/08/2025 12:25 by ?: [deleted]

- Protocole.IP v6 . . . 04/08/2025 12:19 by ?: (:title IP v6:) L'IPv6 (Internet Protocol version 6) est un protocole rûˋseau sans connexion de la couche 3 du modû´le OSI (Open Systems Interconnection). IPv6 est l'aboutissement des travaux menûˋs au sein de l'IETF au cours des annûˋes 1990 pour succûˋder û IPv4 et ses spûˋcifications ont ûˋtûˋ finalisûˋes dans la RFC 2460[1] en dûˋcembre 1998. IPv6 a ûˋtûˋ standardisûˋ dans la RFC 8200[2] en juillet 2017. GrûÂce û des adresses de 128 bits au lieu de 32 bits, IPv6 dispose d'un espace d'adressage bien plus important qu'IPv4 (plus de 340 sextillions soit prû´s de 7,9 ûã₤1028 de fois plus que le prûˋcûˋdent). Cette quantitûˋ d'adresses considûˋrable permet une plus grande flexibilitûˋ dans l'attribution des adresses et une meilleure agrûˋgation des routes dans la table de routage d'Internet. La traduction d'adresse, qui a ûˋtûˋ rendue populaire par le manque d'adresses IPv4, n'est plus nûˋcessaire. Pour avoir une idûˋe û l'ûˋchelle humaine, on pourrait adresser chaque grain de sable sur la Terre, plusieurs fois. IPv6 dispose ûˋgalement de mûˋcanismes d'attribution automatique des adresses et facilite la renumûˋrotation. La taille du sous-rûˋseau, variable en IPv4, a ûˋtûˋ fixûˋe û 64 bits en IPv6. Les mûˋcanismes de sûˋcuritûˋ comme IPsec font partie des spûˋcifications de base du protocole. L'en-tûˆte du paquet IPv6 a ûˋtûˋ simplifiûˋ et des types d'adresses locales facilitent l'interconnexion de rûˋseaux privûˋs. Le dûˋploiement d'IPv6 sur Internet est compliquûˋ en raison de l'incompatibilitûˋ des adresses IPv4 et IPv6. Les traducteurs d'adresses automatiques se heurtent û des problû´mes pratiques importants (RFC 4966). Pendant une phase de transition oû¿ coexistent IPv6 et IPv4, les hûÇtes disposent d'une double pile, c'est-û -dire qu'ils disposent û la fois d'adresses IPv6 et IPv4, et des tunnels permettent de traverser les groupes de routeurs qui ne prennent pas encore en charge IPv6.

- Protocole.Internet Protocol . . . 04/08/2025 12:15 by ?: (:include Mdl.MenuADroite:) (:title Internet Protocol:) '''Internet Protocol''' (protocole internet, abrûˋgûˋ en IP) est une famille de protocoles de communication de rûˋseaux informatiques conûÏus pour ûˆtre utilisûˋs sur Internet. Les protocoles IP sont au niveau 3 dans le modû´le OSI. Les protocoles IP s'intû´grent dans la suite des protocoles Internet et permettent un service d'adressage unique pour l'ensemble des terminaux connectûˋs. !! Versions du protocole !!! Version 4 ->''[[Protocole/IPv4|Plus d'info...]]'' La version 4 (IPv4) du protocole est une version qui a ûˋtûˋ trû´s largement utilisûˋe. Le nombre 4 est le numûˋro de version du protocole portûˋ par les datagrammes IP qui l'utilisent. IPv4 est dûˋfini dans la RFC RFC 791 de 1981

- Protocole.Real-time Transport Control Protocol . . . 04/08/2025 11:55 by ?: Le RTCP est un protocole couplûˋ au RTP (Real-time Transport Protocol). Ses fonctionnalitûˋs de base et la structure de ses paquets sont dûˋfinis dans la spûˋcification RFC 3550 RTP, remplaûÏant sa standardisation originale datant de 1996 (RFC 1889).

- Protocole.Session Initiation Protocol . . . 04/08/2025 11:53 by ?: (:Include Mdl.MenuADroite:) (:title Session Initiation Protocol:) Session Initiation Protocol, abrûˋgûˋ SIP, est un protocole de communication standard ouvert de gestion de sessions souvent utilisûˋ dans les tûˋlûˋcommunications multimûˋdia (son, image, etc.). Il est depuis 2007 le plus courant pour la tûˋlûˋphonie par internet (la VoIP). SIP n'est pas seulement destinûˋ û la VoIP mais aussi û de nombreuses autres applications telles que la visiophonie, la messagerie instantanûˋe, la rûˋalitûˋ virtuelle ou mûˆme les jeux vidûˋo en ligne. !! Prûˋsentation technique Session Initiation Protocol (dont l'abrûˋviation est SIP) est un protocole de la couche applicative du modû´le OSI (et non de la couche session comme son nom pourrait le laisser croire), normalisûˋ et standardisûˋ par l'IETF (dûˋcrit par le RFC 3261 qui rend obsolû´te le RFC 2543, et est complûˋtûˋ par le RFC 3265) qui a ûˋtûˋ conûÏu pour ûˋtablir, modifier et terminer des sessions multimûˋdia. Il se charge de l'authentification et de la localisation des multiples participants. Il se charge ûˋgalement de la nûˋgociation sur les types de mûˋdia utilisables par les diffûˋrents participants en encapsulant des messages SDP (Session Description Protocol). SIP ne transporte pas les donnûˋes ûˋchangûˋes durant la session comme la voix ou la vidûˋo. SIP ûˋtant indûˋpendant de la transmission des donnûˋes, tout type de donnûˋes et de protocoles peut ûˆtre utilisûˋ pour cet ûˋchange. Cependant le protocole RTP (Real-time Transport Protocol) assure le plus souvent les sessions audio et vidûˋo. SIP remplace progressivement H.323.

- Protocole.Real-time Transport Protocol . . . 04/08/2025 11:51 by ?: Bien qu'unidirectionnel, RTP peut toutefois ûˆtre utilisûˋ conjointement avec un canal de retour (feedback) sur la qualitûˋ de service (QoS) via [[Protocole/RTCP|RTCP (Real-Time Transport Control Protocol]]), nûˋgociûˋ indûˋpendamment (voir [[Protocole/RTSP]]). Ce feedback peut par exemple informer l'ûˋmetteur sur les propriûˋtûˋs temps-rûˋel du canal, l'ûˋtat du tampon du rûˋcepteur, ainsi que demander des changements de compression/dûˋbit pour les applications multimûˋdia par exemple (dans ce cas, les donnûˋes manquantes pourront ûˆtre transmises via Unicast).

- Protocole.Voix sur IP . . . 04/08/2025 11:47 by ?: ->''[[Protocole/RTP|Plus d'info...]]''

- Rzo.Diameter . . . 04/08/2025 11:13 by ?: (:title Diameter:) Diameter est un protocole applicatif permettant de dûˋcrire des associations clefs-valeurs, de maniû´re extensible. L'essentiel de ces associations sont dûˋfinies par l'IANA, mûˆme s'il existe des extensions propriûˋtaires[1]. û l'origine, il est conûÏu pour faire de l'authentification, et succûˋder au protocole RADIUS. Ses objectifs, qui dûˋfinissent les prûˋrequis minimums nûˋcessaires pour un protocole AAA, sont initialement dûˋcrits par la RFC 3588[2] puis ûˋtendus par la RFC 5719[3], avant que la RFC 6733[4] ne rende ces derniû´res dûˋfinitions caduques. Il est notamment utilisûˋ dans le céur des rûˋseaux de tûˋlûˋphonie mobile 4G/LTE pour faire communiquer les diffûˋrents ûˋquipements du céur de rûˋseau, tel que le HSS, le MME ou le PCRF. !! Origine du nom Contrairement û RADIUS, acronyme de ''Remote Authentication Dial-In User Service'', son nom est un jeu de mots, diameter, signifiant diamû´tre en anglais, qui est le double du rayon, radius en anglais.

- Protocole.802.1X . . . 04/08/2025 11:12 by ?: (:include Mdl.MenuADroite:) (:title 802.1X:) 802.1X est un standard liûˋ û la sûˋcuritûˋ des rûˋseaux informatiques, mis au point en 2001 par l'IEEE (famille de la norme IEEE 802). Il permet de contrûÇler l'accû´s aux ûˋquipements d'infrastructures rûˋseau (et par ce biais, de relayer les informations liûˋes aux dispositifs d'identification) !! Principe gûˋnûˋral de fonctionnement En s'appuyant sur le protocole [[Protocole/EAP]] pour le transport des informations d'identification en mode client/serveur, et sur un serveur d'authentification (tel que RADIUS, TACACS, CAS, etc.) le dûˋploiement de l'IEEE 802.1X fournit une couche de sûˋcuritûˋ pour l'utilisation des rûˋseaux cûÂblûˋs et sans fil. Si un ûˋquipement rûˋseau actif, tel qu'un commutateur rûˋseau ou une borne Wi-Fi est compatible avec la norme IEEE 802.1X, il est possible de contrûÇler l'accû´s û chacun de ses ports (PAE : Port Access Entity).

- Rzo.Remote Authentication Dial-In User Service . . . 04/08/2025 11:08 by ?: *[[Protocole/EAP]] (Extensible Authentication Protocol) est un protocole conûÏu pour ûˋtendre les fonctions du protocole Radius û des types d'identification plus complexes; il est indûˋpendant du matûˋriel du client Radius et nûˋgociûˋ directement avec le supplicant (poste client, terminal d'accû´s). C'est ce qui a permis de le mettre en place rapidement sur un maximum d'appareils rûˋseau puisqu'il n'utilise que deux attributs Radius servant de protocole de transport, et a conduit û une explosion de types EAP : EAP-MD5 dûˋfini dans le RFC comme exemple, mais aussi EAP-TLS, EAP-TTLS, EAP-PEAP (version 0 Microsoft, version 1 Cisco, version 2 bientûÇt), EAP-MS-CHAP-V2, EAP-AKA, EAP-LEAP et EAP-FAST (Cisco), EAP-SIM, etc *[[Protocole/8021X|802.1X]] est un protocole assurant l'identification par port pour l'accû´s û un rûˋseau ; il n'est pas liûˋ explicitement û RADIUS dans son principe et utilise dans toutes ses dûˋfinitions les termes "serveur AAA" et "protocole AAA", mais il se trouve que l'annexe D du document de rûˋfûˋrence mentionne comme "exemple" de protocole et serveur AAA le seul RADIUS. Toutes les mises en éuvre de 802.1X connues s'appuient donc sur RADIUS. *[[Rzo/Diameter]] n'est pas vraiment une extension mais un successeur du protocole RADIUS ; il est basûˋ sur TCP/SCTP alors que Radius est en UDP, il utilise des attributs de grande taille (Radius est limitûˋ û 254 octets par attribut) et il est destinûˋ aux ûˋchanges entre serveurs sur des liaisons sû£res ; les serveurs Diameter sont gûˋnûˋralement compatibles Radius. Un certain nombre de types d'attributs Diameter se retrouvent dûˋjû dans EAP-TTLS par exemple.

- Rzo.Wi-Fi . . . 04/08/2025 10:31 by ?: * Lãantenne û fentes fournit un diagramme sectoriel. !! Choix d'une antenne Les antennes û gain directionnelles ou omnidirectionnelles sont destinûˋes û la ô¨ plus longue portûˋe ô£, possible, quelques kilomû´tres. Les antennes panneaux et paraboliques sont uniquement directionnelles, cãest-û -dire quãelles favorisent une direction privilûˋgiûˋe (plus ou moins ouverte) au dûˋtriment dãautres non souhaitûˋes. Les antennes panneaux sont souvent prûˋfûˋrûˋes (voire prûˋfûˋrables) lorsque le bilan de liaison est favorable, mais, dû´s que le systû´me doit ûˆtre plus performant, les paraboles deviennent nûˋcessaires. Le point dãûˋquilibre, û 21 dBi, se fait avec dãun cûÇtûˋ un panneau carrûˋ de 45 cm et de lãautre une parabole d = 65 cm. En conclusion, en directionnel, ou point û point, il est plus intûˋressant de sãûˋquiper dãabord dãun panneau, puis, si les circonstances lãexigent, dãune parabole.

- Tableau.Norme IEEE 80211 . . . 04/08/2025 10:19 by ?: (:head style="padding: 0 10px;":)Amendement

- Tableau.Annee IEEE 80211 . . . 04/08/2025 10:03 by ?: [deleted]

- Certif.ISO/CEI 27018 . . . 30/07/2025 18:12 by ?: La norme ISO/CEI 27018:2014 permet d'ûˋtablir les objectifs de contrûÇle, les contrûÇles et les lignes directrices communûˋment acceptûˋs pour la mise en éuvre de mesures de protection des informations personnelles (PII) conformûˋment aux principes de respect de la vie privûˋe de l'ISO/CEI 29100. Elle sãappuie principalement sur les normes : *ISO/CEI 17788 sur le cadre et le vocabulaire du cloud computing, (Information technology ã Cloud computing ã Overview and Vocabulary). Concrû´tement, c'est une base de terminologie pour les normes de cloud computing applicable û tous les types d'organisations (par exemple, les entreprises commerciales, agences gouvernementales, organisations û but non lucratif), *ISO/CEI 29100 pour le cadre de protection de la vie privûˋe.

- Certif.MûHARI . . . 30/07/2025 18:04 by ?: (:include Mdl.MenuADroite:) (:title MûHARI:) MûHARI repose sur quelques fondamentaux, quasiment inchangûˋs depuis lãorigine, et qui concernent : *Le positionnement et le principe de base de lãanalyse des risques selon MûHARI ; *Un modû´le de risque, tant qualitatif que quantitatif ; *Lãappel û des bases de connaissances pour identifier, analyser et traiter les risques ; *Lãutilisation dãoutils et dãautomatismes pour la gestion des risques. !! Positionnement et principe de base de MûHARI Le domaine visûˋ par MûHARI est celui de la sûˋcuritûˋ de lãinformation, englobant les systû´mes informatisûˋs mais aussi lãinformation sous toutes ses formes, numûˋriques, analogiques, ûˋcrites, etc.

- Service.Mail Transfer Agent . . . 30/07/2025 15:58 by ?: (:title Mail Transfer Agent:)

- Service.Logiciel MTA et MDA . . . 30/07/2025 15:55 by ?: [deleted]

- Certif.ISO 9001 . . . 30/07/2025 15:18 by ?: (:include Mdl.MenuADroite:) (:title ISO 9001:) La norme ISO 9001 est une norme internationale publiûˋe par le sous-comitûˋ 2 (SC 2) du comitûˋ technique 176 (TC 176) de l'ISO (Organisation internationale de normalisation)[1]. Cette norme dûˋfinit des exigences pour la mise en place d'un systû´me de management de la qualitûˋ pour les organismes souhaitant amûˋliorer en permanence la satisfaction de leurs clients et fournir des produits et services conformes. La norme ISO 9001 s'adresse û tous les organismes, quels que soient leur taille et leur secteur d'activitûˋ. Elle fait partie de la sûˋrie des normes ISO 9000 (ISO 9000, ISO 9001 et ISO 9004). La norme ISO 9001 a ûˋtûˋ publiûˋe pour la premiû´re fois en 1987 et est rûˋguliû´rement rûˋvisûˋe depuis. Sa premiû´re rûˋvision date de 1994, la suivante de 2000, les suivantes ont eu lieu en 2008 et enfin, en 2015. L'ISO 9001 est un rûˋfûˋrentiel certifiable par une tierce partie appelûˋe organisme de certification. Actuellement, un organisme peut demander une certification ISO 9001 selon la version 2015.

- Certif.EBIOS Rick manager . . . 30/07/2025 13:25 by ?: (:include Mdl.MenuADroite:)

- Certif.ISO/CEI 27005 . . . 30/07/2025 13:15 by ?: Il faut tout dãabord dûˋfinir des critû´res : *dãûˋvaluation : seuil de traitement des risques, localement par actif menacûˋ et globalement, pour toute l'organisation ; *dãimpact : seuil de prise en compte des risques ; *dãacceptation : seuil dãacceptation des risques ; Il nãexiste pas dãûˋchelles normalisûˋes pour ces critû´res. Lãentreprise doit dûˋterminer une ûˋchelle pertinente en fonction de sa situation. Il faut ûˋgalement dûˋfinir les champs, les limites et lãenvironnement du processus de gestion du risque. La premiû´re ûˋtape consiste û dûˋfinir le contexte de la certification et les ûˋlûˋments qui le composent tels que lãorganisme, le systû´me dãinformation, les ûˋlûˋments essentiels û protûˋger les entitûˋs qui en dûˋpendent et les diffûˋrentes contraintes qui peuvent se prûˋsenter.

- Certif.ISO/CEI 27002 . . . 30/07/2025 12:10 by ?: (:include Mdl.MenuADroite:) (:title ISO/CEI 27002:) L'ISO/CEI 27002 est une norme internationale concernant la sûˋcuritûˋ de l'information. Elle a ûˋtûˋ publiûˋe conjointement en 2005 par l'Organisation internationale de normalisation (ISO) et la Commission Electrotechnique Internationale (CEI), rûˋvisûˋe en 2013 puis en 2022, dont le titre en franûÏais est Sûˋcuritûˋ de l'information, cybersûˋcuritûˋ et protection de la vie privûˋe ã Mesures de sûˋcuritûˋ de l'information. Elle fait partie de la suite de normes ISO/CEI 27000. !! Description L'ISO/CEI 27002 est un ensemble de 93 mesures dites ô¨ best practices ô£ (bonnes pratiques en franûÏais), destinûˋes û ûˆtre utilisûˋes par tous les responsables de la mise en place ou du maintien d'un Systû´me de Management de la Sûˋcuritûˋ de l'Information (SMSI). La sûˋcuritûˋ de l'information est dûˋfinie au sein de la norme comme la ô¨ prûˋservation de la confidentialitûˋ, de l'intûˋgritûˋ et de la disponibilitûˋ de l'information ô£. Elle n'a pas de caractû´re obligatoire pour les entreprises. Son respect peut toutefois ûˆtre mentionnûˋ dans un contrat : un prestataire de services pourrait s'engager û implûˋmenter certaines des mesures de sûˋcuritûˋ par exemple. Elle ne fait pas non plus l'objet d'une certification, contrairement û [[Certif/ISO27001|ISO/CEI 27001]] avec laquelle il ne faut pas confondre l'ISO/CEI 27002.

- Certif.ISO 27001 . . . 30/07/2025 12:06 by ?: !! Objectifs La norme ISO/CEI 27001, publiûˋe en octobre 2005 et rûˋvisûˋe en 2013 et 2022, succû´de û la norme BS 7799-2 de BSI (British Standards Institution)[1]. Elle sãadresse û tous les types dãorganismes (entreprises commerciales, ONG, administrationsãÎ) et dûˋfinit les exigences pour la mise en place d'un systû´me de management de la sûˋcuritûˋ de l'information (SMSI). Le SMSI recense les mesures de sûˋcuritûˋ, dans un pûˋrimû´tre dûˋfini, afin de garantir la protection des actifs de l'organisme. Lãobjectif est de protûˋger les fonctions et informations de toute perte, vol ou altûˋration, et les systû´mes informatiques de toute intrusion et sinistre informatique. Cela apportera la confiance des parties prenantes La norme prûˋcise que les exigences en matiû´re de mesures de sûˋcuritûˋ doivent ûˆtre adûˋquates et proportionnûˋes aux risques encourus donc n'ûˆtre ni trop laxistes ni trop sûˋvû´res. L'ISO/CEI 27001 ûˋnumû´re un ensemble de points de contrûÇles û respecter pour s'assurer de la pertinence du SMSI, permettre de l'exploiter et de le faire ûˋvoluer. Plus prûˋcisûˋment, l'annexe A de la norme (dans sa version 2022) est composûˋe des 93 mesures de sûˋcuritûˋ de la norme [[Certif/ISO27002|ISO/CEI 27002]] (anciennement ISO/CEI 17799), classûˋes dans 4 sections (37 mesures organisationnelles, 8 humaines, 14 physiques, 34 technologiques). Comme pour les normes [[Certif/ISO 9001]] et ISO 14001, il est possible de faire certifier un organisme ISO/CEI 27001.

- Certif.ISO/CEI 27006 . . . 30/07/2025 12:02 by ?: (:include Mdl.MenuADroite:) (:title ISO/CEI 27006:) L'ISO/CEI 27006 est une norme internationale concernant la sûˋcuritûˋ de l'information. Elle a ûˋtûˋ publiûˋe conjointement en 2007, puis rûˋvisûˋe en 2011, 2015 et 2024, par l'organisation internationale de normalisation (ISO) et la Commission ûlectrotechnique Internationale (CEI). Son titre en franûÏais est Sûˋcuritûˋ de l'information, cybersûˋcuritûˋ et protection de la vie privûˋe ã Exigences pour les organismes procûˋdant û l'audit et û la certification des systû´mes de management de la sûˋcuritûˋ de l'information. Elle fait partie de la sûˋrie ISO/CEI 27000 et fait l'objet d'une certification. !! Description L'ISO/CEI 27006 fournit les exigences et les recommandations que doivent respecter les organismes de certification lorsqu'ils rûˋalisent des audits de systû´mes de management de la sûˋcuritûˋ de l'information (SMSI) avec le but de vûˋrifier la conformitûˋ û l'[[Certif/ISO27001|ISO/CEI 27001]]. Un organisme doit respecter ces exigences s'il souhaite obtenir l'accrûˋditation lui permettant de dûˋlivrer des certificats ISO/CEI 27001. L'ISO/CEI 27006 permet de s'assurer de la compûˋtences des auditeurs. !! Structure de la norme En plus des sections introductives et informatives, il y a 7 chapitres principaux dans le document de l'ISO/CEI 27006.

- Securite.PCA & PRA . . . 28/07/2025 17:13 by ?: IT BCP = Business Continuity Plan PRA = Plan de Reprise d'Activitûˋ\ IT DRP = Information Technology Disaster Recovery Plan

- Service.NGinx . . . 28/07/2025 15:52 by ?: *'''proxy_set_header''' !!! mise en place HTTP Load Balancing

- Service.N Ginx . . . 25/07/2025 16:15 by ?: [=http {\ } =]

- Service.MTA . . . 25/07/2025 15:41 by ?: (:redirect Service.MTAPostfix:)

- Bdd.Suppression d’un utilisateur . . . 16/07/2025 10:25 by ?: 1). Accûˋdez û la ligne de commande et entrez dans le serveur [=MySQL mysql -u root -p 2). Le script renvoie ce rûˋsultat, qui vûˋrifie que vous accûˋdez û un serveur MySQL. >>frame« mysql> »« 3). Si l’utilisateur û des privilû´ges, la premiû´re ûˋtape est de supprimer ses droits »frame<< =]

- Bdd.Creation d’un utilisateur avec privileges . . . 16/07/2025 10:23 by ?: mysql -u root -p

- Site.SideBar, Bdd . . . 16/07/2025 10:11 by ?: *** [[Bdd/Mysql,CreateUserWithPrivileges| Crûˋation d'un utilisateur]] *** [[Bdd/Mysql,DeleteUserWithPrivileges| Suppression d'un utilisateur]] ** [[Bdd/Mysql,Replication| Mysql:Rûˋplication]]

- Hardware.Redundant Array of Independent Disk (RAID) . . . 09/07/2025 18:03 by ?: (:include Mdl.MenuADroite:) (:title Redundant Array of Independent Disk (RAID):) Le RAID est un ensemble de techniques de virtualisation du stockage permettant de rûˋpartir des donnûˋes sur plusieurs supports de stockage de donnûˋes afin d'amûˋliorer ou d'augmenter, la fiabilitûˋ, la disponibilitûˋ, les performances et la capacitûˋ (ou une combinaison de ces paramû´tres) du systû´me de stockage. L'acronyme RAID peut ûˆtre lu comme Redundant Array of Inexpensive Disks (Groupe (ou matrice) Redondante de Disques ûconomiques) postûˋrieurement redûˋfini par les constructeurs de ces solutions en Redundant Array of Independent Disk (Groupe Redondant de Disques Indûˋpendants). De tels systû´mes ûˋtaient dûˋjû utilisûˋs sur diffûˋrents systû´mes avant l'apparition de cette acronyme. Le terme RAID est suivi d'un chiffre indiquant son type. Par exemple le RAID 1 correspond û utiliser des unitûˋs de stockage en miroir. Initialement dûˋfinis pour des disques durs, le terme peut ûˆtre utilisûˋ pour des type de stockage totalement diffûˋrents, du SSD û des disques virtuels.

- Protocole.Network File System (NFS) . . . 09/07/2025 17:52 by ?: (:include Mdl.MenuADroite:)

- Protocole.Server Message Block (SMB) . . . 09/07/2025 17:48 by ?: Le protocole SMB (Server Message Block) est un protocole permettant le partage de ressources (fichiers et imprimantes) sur des rûˋseaux locaux avec des PC sous Windows. SMBv3 a ûˋgalement ûˋtûˋ la source de la CVE-2020ã0796 (wormable, donc permettant une transmission latûˋrale similaire û EternalBlue). Cette faille a ûˋtûˋ patchûˋe par Microsoft quelques jours plus tard. (:title Server Message Block (SMB):)

- Protocole.CIFS . . . 09/07/2025 17:48 by ?: (:redirect Protocole/SMB:)

- Protocole.SMB . . . 09/07/2025 17:39 by ?: Le protocole SMB (Server Message Block[3]) est un protocole permettant le partage de ressources (fichiers et imprimantes) sur des rûˋseaux locaux avec des PC sous Windows. Dans l'ancien Windows NT 4, il ûˋtait appelûˋ CIFS (Common Internet File System). La version 2 de SMB est apparue dans Vista, Windows 7 et Windows 8. Actuellement SMB est en version 3.1.1, introduite dans Windows 10 et Windows Server 2016. !! Samba dans l'open source Le protocole SMB est disponible sur la plupart des systû´mes d'exploitation, notamment Linux/Unix, grûÂce û son implûˋmentation libre Samba. La premiû´re version stable et publique de Samba est sortie en 1997. !! Sûˋcuritûˋ Le protocole SMBv1 utilisait lãancien protocole de communication Microsoft NTtrans2 en cas de message trop long. Une vulnûˋrabilitûˋ nommûˋe EternalBlue exploitait un bufferoverflow dans NTtrans ce qui permit la diffusion en mai 2017 de deux des plus grands ransomware de l'histoire d'internet, WannaCry. Cette faille de sûˋcuritûˋ a ûˋtûˋ corrigûˋe û la suite d'une mise û jour diffusûˋe le 14 mars 2017

- Hardware.Network Attached Storage (NAS) . . . 09/07/2025 17:35 by ?: *[[Protocole/CIFS|Common Internet File System (CIFS)]], aussi nommûˋ [[Protocole/SMB|Server Message Block (SMB)]] ; *[[Protocole/NFS|Network File System (NFS)]] ; *[[Protocole/AFP|Apple Filing Protocol (AFP)]]. Parfois les fichiers sont disponibles via [[Protocole/FTP|File Transfer Protocol (FTP)]], WebDAV et un gestionnaire de fichiers web. En gûˋnûˋral, le NAS est configurûˋ via une interface web.

- Hardware.Hardware . . . 09/07/2025 17:32 by ?: (:div style="float: left; width:30%;":)

- Site.SideBar, Hardware 2 . . . 09/07/2025 17:31 by ?: ** [[Hardware/DAS]]

- Hardware.Direct Attached Storage (DAS) . . . 09/07/2025 17:30 by ?: (:include Mdl.MenuADroite:) (:title Direct Attached Storage (DAS):) Direct Attached Storage (DAS) est le terme utilisûˋ pour un systû´me de stockage en connexion directe, par opposition au NAS qui est en connexion rûˋseau. Le systû´me de stockage ainsi installûˋ n'est accessible directement qu'aux machines auxquelles il est raccordûˋ. Les modes de raccordement au serveur peuvent ûˆtre ATA, SATA, eSATA, NVMe, SCSI, SAS, USB, USB 3.0, IEEE 1394 ou encore Fibre Channel.

- Hardware.Storage Area Network (SAN) . . . 09/07/2025 17:13 by ?: (:include Mdl.MenuADroite:) (:title Storage Area Network (SAN):) En informatique, un rûˋseau de stockage, ou SAN (de l'anglais Storage Area Network), est un rûˋseau spûˋcialisûˋ permettant de mutualiser des ressources de stockage. !! Avantages L'un des premiers intûˋrûˆts du SAN est de ne plus avoir û se prûˋoccuper de faire ûˋvoluer la quantitûˋ de disques autrefois dûˋvolus û un serveur particulier ou de dûˋsallouer de l'espace non utilisûˋ d'un serveur surdimensionnûˋ en espace disque. L'espace disque n'est plus limitûˋ par les caractûˋristiques des serveurs, et est ûˋvolutif û volontûˋ par l'ajout de disques ou de baies de stockage sur le SAN. L'espace de stockage physique mutualisûˋ pour les serveurs permet d'optimiser la gestion des disques, et de rendre plus aisûˋes les sauvegardes de donnûˋes. Les ressources de stockage ainsi mutualisûˋes (SAN ou NAS) donnent la possibilitûˋ de mettre en éuvre des fonctions de rûˋplication (copie de donnûˋes synchrone ou asynchrone entre deux baies) et de snapshot (duplication d'un volume pour l'utiliser sur un autre serveur ou pour le sauvegarder par exemple). Ces fonctions permettent de sûˋcuriser les donnûˋes (implantation physique dans des locaux distants) et d'optimiser la disponibilitûˋ des applications. Ces fonctions sont rûˋalisûˋes de faûÏon transparente pour les serveurs, et la rûˋplication et la copie de donnûˋes n'affectent pas les ressources du serveur, puisqu'elles sont rûˋalisûˋes au niveau des contrûÇleurs SAN ; l'impact sur les temps de rûˋponse est en gûˋnûˋral nûˋgligeable.

- OS.BSD . . . 09/07/2025 16:54 by ?: [deleted]

- OS.CentOS . . . 09/07/2025 16:39 by ?: (:title CentOS:)

- OS.Cent OS . . . 09/07/2025 16:39 by ?: CentOS (Community enterprise Operating System) est une distribution GNU/Linux principalement destinûˋe aux serveurs. Tous ses paquets, û l'exception du logo, sont des paquets compilûˋs û partir des sources de la distribution RHEL (Red Hat Enterprise Linux). >>warning<< Le 8 dûˋcembre 2020, la communautûˋ annonce la fin de CentOS Linux au profit de CentOS Stream pour la fin de l'annûˋe 2021 >><< !! Distribution basûˋes sur CentOS * Alma Linux * Rocky Linux

- OS.Red Hat . . . 09/07/2025 16:34 by ?: (:include Mdl.MenuADroite:) Red Hat Linux est une distribution Linux : les premiû´res versions sont sorties en 1994. !! Gestionnaire de paquets Red Hat est ûˋgalement l'inventeur du systû´me de gestion de paquets RPM (Red Hat Package Manager en 1995 avec Red Hat Linux 2.0), repris par la suite par de nombreuses autres distributions, telles que SuSE, Mandriva, ou encore Yellow Dog. !! Distributions basûˋes sur RedHat * FedoraCore * [[OS/CentOS]]

- OS.Arch . . . 09/07/2025 16:31 by ?:

- OS.Debian . . . 09/07/2025 16:31 by ?:

- OS.Ubuntu . . . 09/07/2025 16:28 by ?: Ubuntu est basûˋe sur la branche dite ô¨ instable ô£ de [[OS/Debian]] (surnommûˋe Sid). Lãarchitecture gûˋnûˋrale (dont le systû´me de paquets APT) est donc celle de la distribution Debian.

- Site.SideBar, OS . . . 09/07/2025 15:59 by ?: *** [[OS/Arch]]

- Cloud.Cloud . . . 09/07/2025 15:54 by ?:

- Service.MUA . . . 08/07/2025 17:26 by ?: !! Liste de clients lourds !! Liste de webmail * GMail * SnappyMail

- Service.Modules PHP . . . 08/07/2025 17:20 by ?: (:tableend:) (:title Modules PHP:)

- Service.Apache, Modules . . . 08/07/2025 17:20 by ?: (:include Mdl.MenuADroite:) !! mod_rewrite !! mod_proxy !! mod_ssl !! mod_ldap

- Langage.Framework JS . . . 08/07/2025 17:04 by ?: !! Framework Back-end

- Langage.Framework PHP . . . 08/07/2025 16:29 by ?: !!! Installation '''Nûˋcessite''' * Apache2 avec mod_rewrite actif * PHP (8.1 Mini) * Composer

- Site.SideBar, Langage . . . 08/07/2025 16:19 by ?: **** [[Langage/Framework JS]]

- Hardware.Fibre . . . 17/06/2025 16:30 by ?: >>tip<<

- Rzo.10 BASE-T . . . 17/06/2025 16:08 by ?: '''10BASE-T''' est une norme Ethernet spûˋcifiant une couche physique du modû´le OSI utilisant une topologie rûˋseau en ûˋtoile et des cûÂbles û paires torsadûˋes ûˋquipûˋs de connecteurs [[Hardware/RJ45]].

- Rzo.100 BASE-TX . . . 17/06/2025 16:08 by ?: Le '''100BASE-TX''' est une norme de cûÂblage rûˋseau mise au point pour l'ûˋlaboration du '''Fast Ethernet''' 100BASE-T en extrapolation de l'Ethernet (norme IEEE). Il s'agit d'une norme de transmission de donnûˋes prenant en charge le full-duplex grûÂce û l'utilisation de 2 paires torsadûˋes. Le cûÂblage 100BASE-TX peut ûˆtre utilisûˋ en topologie ûˋtoile ou sous forme de bus linûˋaire, d'une longueur maximale de 100 mû´tres entre deux ûˋquipements pour un dûˋbit de 100 Mbit/s. Son support est la paire torsadûˋe (2 paires). Les deux paires sont en cûÂble catûˋgorie 5 ou en cûÂble catûˋgorie 1 non blindûˋ. La norme recommande d'utiliser du cûÂble catûˋgorie 5 et de limiter la longueur du cûÂble û 90 mû´tres entre prises murales rûˋseau et l'ûˋquipement d'interconnexion auquel elles sont reliûˋes, pour rûˋserver 10 mû´tres au raccordement entre la prise murale et le matûˋriel connectûˋ.

- Rzo.1000 BASE-T . . . 17/06/2025 16:00 by ?: La norme '''1000BASE-T''', aussi appelûˋe '''Gigabit Ethernet''', est une ûˋvolution de lãEthernet classique. Elle autorise des dûˋbits de 1 000 Mbit/s sur 4 paires de fils de cuivre de catûˋgorie 5e ou supûˋrieure (utilisation de connecteurs [[Hardware/RJ45]]), sur une longueur maximale de 100 m. 1000BASE-T utilise chacune des 4 paires torsadûˋes en mode full duplex, chaque paire transmettant 2 bits par baud, û lãaide dãun code û 5 moments, soit un total de 1 octet par top dãhorloge sur lãensemble des 4 paires, dans chaque sens. Ce standard est compatible avec [[Rzo/100BASE-TX]] et [[Rzo/10BASE-T]], il assure la dûˋtection automatique des vitesses dãenvoi et de rûˋception utilisûˋes. Cela permet un fonctionnement sans switch, en mode ô¨ point û point ô£.

- Hardware.RJ45 . . . 17/06/2025 15:58 by ?: Lors d'un cûÂblage informatique en [[Rzo/10BASE-T]]/[[Rzo/100BASE-TX]] (10/100Mbit/s), seules les quatre broches 1-2 et 3-6 sont utilisûˋes pour transmettre les informations. Lors d'un cûÂblage informatique en [[Rzo/1000BASE-T]] (1 000 Mbit/s ou 1 Gbit/s), les 8 broches sont utilisûˋes.

- Hardware.RV 2 . . . 31/05/2025 11:45 by ?: (:headStyle:"background-color: Orange; text-align: left; vertical-align: middle; padding: 5px 10px; color: white;":)

- Hardware.Orange Pi . . . 31/05/2025 11:17 by ?: * [[Hardware/OrangePi,RV2|[=RV2]] =]

- Hardware.Banana Pi . . . 31/05/2025 11:16 by ?: * [=RV2 =]

- Protocole.HTTP . . . 30/05/2025 15:50 by ?: * [[Protocole/HTTP,Reponse|Code Rûˋponse HTTP]]

- Protocole.Code rûˋponse HTTP . . . 30/05/2025 15:47 by ?: !!Rûˋponses d'erreur cûÇtûˋ serveur !!!500 Internal Server Error Le serveur a rencontrûˋ une situation qu'il ne sait pas traiter. !!!501 Not Implemented La mûˋthode de requûˆte n'est pas supportûˋe par le serveur et ne peut pas ûˆtre traitûˋe. Les seules mûˋthodes que les serveurs sont tenus de prendre en charge (et donc pour lesquelles ils ne peuvent pas renvoyer ce code) sont GET et HEAD. !!!502 Bad Gateway

- Service.Node.JS . . . 30/05/2025 15:27 by ?: Le serveur doit respecter les [[Protocole.HTTP,Reponse|codes de rûˋponse HTTP]], ce qui permet au client de rûˋagir correctement en fonction du code quãil reûÏoit.

- Hardware.Raspberry Pi . . . 30/05/2025 14:11 by ?: * [=CM2 * CM4 * CM5 * EAI80 AIoT =]

- Hardware.Raspberry Pi . . . 30/05/2025 11:16 by ?: * 3A+ * Pico 2

- Mdl.Menu a Droite . . . 30/05/2025 10:54 by ?: (:div style="float:right; width:250px; background-color: white; padding-left: 10px;":)

- Hardware.Connecteur M.2 . . . 30/05/2025 10:52 by ?: (:include Mdl.MenuADroite:)

- Service.PHP, Modules . . . 22/05/2025 17:41 by ?: (:cellnr:)GD (:cellnr:)iconv

- Service.PHP . . . 22/05/2025 12:12 by ?: On peut mettre les paquets voulut entre les crochets, ou on peut les mettre les un aprû´s les autres. les paquets correspondent û des [[Service.PHP,Modules|modules]]

- Service.Apache HTTP Server . . . 22/05/2025 12:04 by ?: (:cell:)Serveur HTTP/HTTPS (:divend:) (:title Apache HTTP Server:) Le logiciel libre Apache HTTP Server (Apache) est un serveur HTTP crûˋûˋ et maintenu au sein de la fondation Apache. Jusqu'en avril 2019, ce fut le serveur HTTP le plus populaire du World Wide Web. Il est distribuûˋ selon les termes de la licence Apache. !! Fonctionnalitûˋs Apache est conûÏu pour prendre en charge de nombreux modules lui donnant des fonctionnalitûˋs supplûˋmentaires : interprûˋtation du langage Perl, PHP, Python et Ruby, serveur proxy, Common Gateway Interface, Server Side Includes, rûˋûˋcriture d'URL, nûˋgociation de contenu, protocoles de communication additionnels, etc. Nûˋanmoins, il est û noter que l'existence de nombreux modules Apache complexifie la configuration du serveur web. En effet, les bonnes pratiques recommandent de ne charger que les modules utiles : de nombreuses failles de sûˋcuritûˋ affectant uniquement les modules d'Apache sont rûˋguliû´rement dûˋcouvertes. Les possibilitûˋs de configuration d'Apache sont une fonctionnalitûˋ phare. Le principe repose sur une hiûˋrarchie de fichiers de configuration, qui peuvent ûˆtre gûˋrûˋs indûˋpendamment. Cette caractûˋristique est notamment utile aux hûˋbergeurs qui peuvent ainsi servir les sites de plusieurs clients û l'aide d'un seul serveur HTTP. Pour les clients, cette fonctionnalitûˋ est rendue visible par le fichier '''[=.htaccess′ ’. =]

- Service.Apache . . . 22/05/2025 12:02 by ?: (:div style="width: 250px; float: right; padding-left:10px; background-color: white;":) (:table class="zebra" style="width:100%":) (:head colspan="2":)Apache HTTP Server (:headnr:)Premiû´re Version (:cell:)1995 (:headnr:)Derniû´re Version (:cell:)2.4.63 (:headnr:)Fonction (:cell:)Serveur HTML/PHP (:headnr:)Licence

- Rzo.pfSense . . . 20/05/2025 17:46 by ?: (:div style="width: 250px; float: right; padding-left:10px; background-color: white;":) (:table class="zebra" style="width:100%":) (:head colspan="2":)pfSense (:headnr:)Premiû´re Version (:cell:)2004 (:headnr:)Derniû´re Version (:cell:)24.03 (:headnr:)Fonction (:cell:)Firewall (:headnr:)Licence

- Rzo.DNS . . . 20/05/2025 17:42 by ?: SRV : \ NAPTR : Name Autority Pinter donne accû´s aux rû´gles de rûˋûˋcriture (RFC 3403)\

- Securite.Veeam Backup & Replication . . . 20/05/2025 16:47 by ?: * Virtual : [[Virt/VMWare]] | [[Virt/HyperV|Hyper-V]] | Nutanix AHV | Oracle Linux VM | {RHV|Red Hat Virtualization} | [[Virt/Proxmox]]

- Hardware.Risc V . . . 20/05/2025 12:32 by ?: RISC-V (se prononûÏant ô¨ RISC cinq ô£) est une architecture de jeu d'instructions (instruction set architecture (ISA) en anglais) RISC ouverte et libre, disponible en versions 32, 64 et 128 bits. Ses spûˋcifications sont ouvertes et peuvent ûˆtre utilisûˋes librement par l'enseignement, la recherche et l'industrie. Les spûˋcifications sont ratifiûˋes de faûÏon ouverte par la communautûˋ internationale des dûˋveloppeurs. !! Nomenclature Le nom du processeur a une signification : *La base est constituûˋe de RV (pour RISC-V), puis de 32, 64 ou 128, selon le nombre de bits, et enfin, d'un I ou d'un E (embedded, c'est-û -dire embarquûˋ).\ Les noms de bases possibles sont donc : *RV32I *RV32E (embarquûˋ) *RV64I

- Hardware.x86 . . . 20/05/2025 11:54 by ?: !!! Gamme Intel Core Ultra Ils intû´grent des GPU et NPU * Intel Core Ultra i5 * Intel Core Ultra i7 * Intel Core Ultra i9 !!! Gamme Intel Xeon Max Ils dotûˋ d'une mûˋmoire û large bande passante (HBM) Processeur pour serveur

- Securite.Les antivirus . . . 20/05/2025 10:19 by ?: Un XDR n'est pas vraiment un outil diffûˋrent mais lãintûˋgration de plusieurs composants variant d'un vendeur û l'autre. L'XDR inclut souvent des ûˋlûˋments d'EDR, de MDR et d'EPP. L'XDR n'est pas seulement focalisûˋ sur l'ô¨ endpoint ô£, il inclut souvent des fonctions de {NTA|Network Traffic Analysis}, {NIDS|Network Intrusion Detection System} et {NIPS|Network Intrusion Prevention System} L'ITDR ajoute une couche de sûˋcuritûˋ additionnelle aux systû´mes de gestion des identitûˋs et des accû´s ({IAM|Identity and Access Management}). Il permet de sûˋcuriser les comptes, les autorisations et l'infrastructure d'identitûˋ elle-mûˆme contre les compromission.

- Securite.ClamAV . . . 20/05/2025 09:37 by ?: Le moteur antivirus est la bibliothû´que libclamav, ûˋcrite en C, C++. (:include Mdl.Categories:) [[!Securite]] | [[!Logiciel]] | [[!Antivirus]] >><<

- Securite.SpamAssassin . . . 20/05/2025 09:37 by ?: Tous les messages doivent donc passer par SpamAssassin pour ûˆtre traitûˋs, avant dãarriver dans leur dossier dûˋfinitif. (:include Mdl.Categories:) [[!Securite]] | [[!Logiciel]] | [[!Anti-Spam]] >><<

- Securite.Cryptage : PGP . . . 20/05/2025 09:36 by ?: (:headnr:)Fonction

- Langage.Script Shell . . . 20/05/2025 09:06 by ?: !! Extension Gûˋnûˋralement on utilise l'extension ô¨ .sh ô£ pour les fichiers exûˋcutables

- Service.OpenLDAP . . . 19/05/2025 12:03 by ?: *'''lloadd''' (LDAP Load Balancer Daemon) : dûˋmon LDAP autonome.

- Service.phpLDAPadmin . . . 19/05/2025 11:50 by ?: (:div style="width: 250px; float: right; padding-left:10px; background-color: white;":) (:table class="zebra" style="width:100%":) (:head colspan="2":)phpLDAPadmin (:headnr:)Premiû´re Version (:cell:)2003 (:headnr:)Derniû´re Version (:cell:)1.2.6.7 (:headnr:)Fonction (:cell:)Administration LDAP (:headnr:)Licence

- Service.Lightweight Directory Access Protocol (LDAP) . . . 19/05/2025 11:45 by ?: * [[Service/PhpLDAPAdmin]] * [[Service/Fusion Directory]]

- Service.Open LDAP . . . 19/05/2025 11:30 by ?: (:headnr:)Fonction

- Service.Microsoft Active Directory (AD) . . . 19/05/2025 11:27 by ?: (:title Microsoft Active Directory (AD):)

- Service.Microsioft Active Directory (AD) . . . 19/05/2025 11:27 by ?: (:title Microsioft Active Directory (AD):)

- AI.Mistral RP . . . 16/05/2025 16:07 by ?: (:title Mistral RP:) [=Ttimofeyka/MistralRP-Noromaid-NSFW-Mistral-7B-GGUF =]

- AI.Models LLM . . . 16/05/2025 16:07 by ?: * [[AI/MistralRP]]

- AI.Glossaire . . . 16/05/2025 11:25 by ?: !! Internet of Things ([=IoT) =]

- AI.Les diffûˋrents types d’AI . . . 16/05/2025 11:24 by ?: (:title Les diffûˋrents types d'AI:) Il existe trois principaux types d'intelligence artificielle : *L'intelligence artificielle ûˋtroite (ANI), aussi appelûˋe IA faible, est le modû´le d'IA couramment utilisûˋ pour simuler certaines facultûˋs humaines. Il se concentre sur une action prûˋcise comme le traitement de langage naturel ou la reconnaissance d'image. Par exemple, ChatGPT est considûˋrûˋ comme une IA faible.\ Une IA faible est paramûˋtrûˋe selon un ensemble de rû´gles et d'algorithmes prûˋdûˋfinis pour accomplir une tûÂche spûˋcifique, sans faire preuve d'autonomie dans la prise de dûˋcision. *L'intelligence artificielle gûˋnûˋrale (AGI), aussi appelûˋe IA forte, est un modû´le d'IA thûˋorique. Ce modû´le a pour objectif de ne crûˋer aucune distinction entre le cerveau humain et la machine. N'ûˋtant qu'au stade de la thûˋorie, beaucoup de spûˋcialistes utilisent le test de Turing pour dûˋterminer le niveau d'intelligence d'un modû´le. Il est possible de trouver des exemples d'IA forte dans la science-fiction, par exemple le robot R2D2 de la saga Star Wars.\ Une IA forte, quant û elle, veut ûˆtre comparable û l'esprit humain. Elle aurait la capacitûˋ de rûˋsoudre des problû´mes, dãapprendre et de planifier des tûÂches de maniû´re autonome.

- Cloud.Nextcloud . . . 16/05/2025 10:57 by ?: [[<<]]

- AI.Intelligence Artificielle (AI) . . . 16/05/2025 10:48 by ?: (:title Intelligence Artificielle (AI):) (:include Site.SideBar,AI:) [[Site.SideBar,AI|Sommaire]]

- Main.To Do . . . 26/11/2024 09:56 by ?: * Mysql devient Mysql,Cmd !!A Faire Rûˋcupûˋrûˋ les tutoriaux sur Connect-IT

- Virt.Hyper V . . . 26/11/2024 09:53 by ?: * Installation d'Hyper-V * Gestionnaire Hyper-V * Switch Hyper-V * Hyper-V NAT

- Service.PowerDNS on Docker . . . 12/06/2024 08:28 by ?: --restart=always \ --restart=always \ --restart=always \

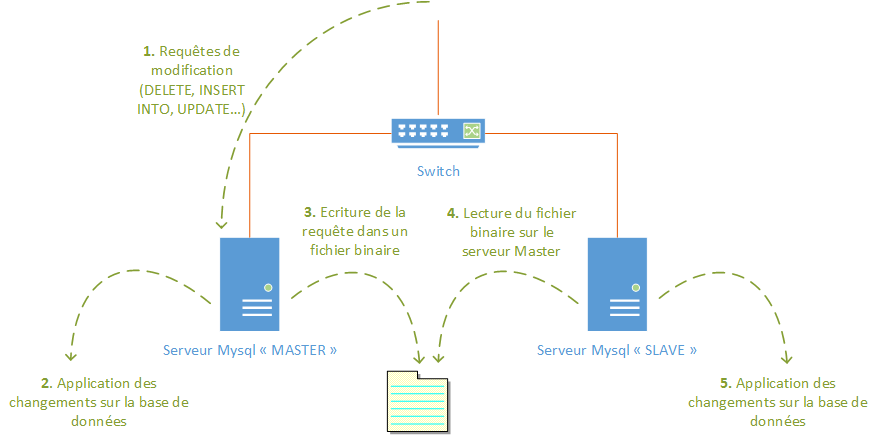

- Bdd.La rûˋplication dans My SQL . . . 28/05/2024 05:50 by ?: [=MySQL Master-Slave Replication est une procûˋdure permettant de rûˋpliquer en temps rûˋel les donnûˋes dãun serveur MySQL vers un autre. Nous allons voir ensemble comment mettre cette combinaison en place.

=]

=]

- Service.Redis . . . 27/05/2024 10:33 by ?: (:title Redis:) Suite û la dûˋcision du CEO de Redis de changûˋ la licence BSD, Redis n'est plus un logiciel OpenSource, un des forks les plus importants est Redict.

- Bdd.La rûˋplication dans My SQL . . . 27/05/2024 10:20 by ?: (:title La rûˋplication dans My SQL :)

- Bdd.La rûˋplication dans My SQL . . . 27/05/2024 10:18 by ?: (:title La rûˋplication dans My SQL :)

- Bdd.La rûˋplication dans MySQL . . . 27/05/2024 10:18 by ?: (:title La rûˋplication dans [=MySQL :) =]

- Bdd.La rûˋplication dans MySQL . . . 27/05/2024 10:18 by ?: (:title La rûˋplication dans [=MySQL:) MySQL Master-Slave Replication est une procûˋdure permettant de rûˋpliquer en temps rûˋel les donnûˋes dãun serveur MySQL vers un autre. Nous allons voir ensemble comment mettre cette combinaison en place. =]

- Virt.Docker : Installation (Linux) . . . 24/05/2024 12:59 by ?: [@ deb [arch=$(dpkg --print-architecture) signed-by=/etc/apt/keyrings/docker.asc] https://download.docker.com/linux/debian@] [@ @]

- Service.Power DNS, Docker . . . 15/05/2024 08:44 by ?: >><< (:title : PowerDNS on Docker:)

- Virt.Docker . . . 15/05/2024 08:44 by ?: (:pagelist link=Category.Docker name:*.* fmt=#titlespaced:)

- OS.Fin De Support . . . 10/05/2024 19:28 by ?: !!!CentOS

- Securite.Mail . . . 10/05/2024 15:16 by ?: (:include Mdl.MenuADroite:)

- Securite.Sûˋcuritûˋ . . . 10/05/2024 15:07 by ?: (:title Sûˋcuritûˋ:)

- Langage.Langage . . . 10/05/2024 13:03 by ?: (:title Langage:) On parle lû de Langage de programmation et de scripting

- Protocole.Port . . . 10/05/2024 10:30 by ?: (:cellnr:)443 (:cell:)[[Protocole/HTTP|HTTPs]] (:cell:)Serveur Web sûˋcurisûˋ

- Protocole.Protocole:SMTP . . . 10/05/2024 10:28 by ?: Les administrateurs de serveur peuvent choisir si les clients utilisent le port TCP 25 (SMTP) ou le port 587 (submission, ou soumission en franûÏais), tel que formalisûˋ dans la RFC 6409 (RFC 2476 prûˋcûˋdemment), pour relayer le courrier sortant vers un serveur de messagerie. Les spûˋcifications et de nombreux serveurs acceptent les deux. Bien que certains serveurs ont longtemps pris en charge le port historique 465 (SMTPS, aussi appelûˋ "submissions") pour le SMTP sûˋcurisûˋ, en violation des spûˋcifications jusqu'û fin 2017, il est prûˋfûˋrable d'utiliser les ports standard et les commandes ESMTP (Extended SMTP) standard selon la RFC 3207, si une session sûˋcurisûˋe doit ûˆtre utilisûˋe entre le client et le serveur. Cependant dûˋbut 2018, la RFC 8314 a finalement affectûˋ officiellement le port 465 au protocole SMTP avec TLS implicite. !!!Blocage du port 25 En 2006, l'AFA recommande aux fournisseurs d'accû´s internet (FAI) de bloquer les paquets TCP/IP sortant û destination du port 25. L'idûˋe dûˋveloppûˋe est qu'ô¨ un utilisateur rûˋsidentiel ne devrait pouvoir ûˋmettre ses messages ûˋlectroniques que via le serveur de son fournisseur de messagerie ûˋlectronique. ô£ û l'ûˋpoque entre 50 % et 80 % du spam ûˋtait gûˋnûˋrûˋ par des ordinateurs infectûˋs. En France et au Canada, les principaux FAI ont suivi cette recommandation : Orange, Bell, Videotron et CCAPcable bloquent le port 25 depuis juin 2007, Free depuis dûˋcembre 2006 (c'est une option, le blocage peut ûˆtre dûˋsactivûˋ), AOL depuis 2003.

- Protocole.Protocole:POP . . . 10/05/2024 10:12 by ?: * [[https://datatracker.ietf.org/doc/html/rfc2595|RFC 2595]] - utilisation du TLS (SSL) avec le protocole [=POP3 et IMAP4 (:div style=“clear: both”:)

Catûˋgorie(s) : Mail | Protocole →><< =]

- Protocole.Protocole:IMAP . . . 10/05/2024 10:12 by ?: * [[https://datatracker.ietf.org/doc/html/rfc2595|RFC 2595]] - Utilisation de TLS (SSL) avec les protocole [=POP3 et IMAP4 (:div style=“clear: both”:)

Catûˋgorie(s) : Mail | Protocole →><< =]

- Protocole.Les Protocoles . . . 10/05/2024 09:37 by ?: (:title Les Protocoles:)

- Protocole.Post Office Protocol . . . 10/05/2024 09:37 by ?: [=POP3S (POP3 over SSL), ou POPS) permet de chiffrer la communication avec le serveur au moyen de TLS. Ce protocole est dûˋfini par la RFC 2595. Selon cette derniû´re, l’usage d’un port spûˋcifique pour ces communications chiffrûˋes (initialement TCP 995 avec le chiffrement SSL) est maintenant dûˋconseillûˋ. =]

- Service.Mail Delivery Agent . . . 10/05/2024 09:28 by ?: (:title Mail Delivery Agent:) MDA = Mail Delivery Agent (Agent de Distribution de Mail) Un agent de distribution du courriel, en anglais Mail Delivery Agent souvent abrûˋgûˋ par son sigle MDA, est le logiciel qui intervient dans la derniû´re ûˋtape du processus de distribution d'un courrier ûˋlectronique. C'est le composant chargûˋ de dûˋposer le message dans la boûÛte aux lettres de l'utilisateur. C'est donc ce logiciel qui est chargûˋ de gûˋrer des problû´mes comme un disque plein ou bien une corruption de la boûÛte aux lettres et signaler au MTA toute erreur dans la distribution. Le MTA parle au MDA par l'intermûˋdiaire des canaux d'entrûˋe-sortie standard ou bien par un protocole spûˋcialisûˋ comme LMTP (Local Mail Transfer Protocol). !!!Protocole associûˋ au MDA

- ServiceTables.MTA . . . 10/05/2024 09:14 by ?: * DIGEST-[=MD5 * CRAM-MD5 * DIGEST-MD5 * CRAM-MD5 * DIGEST-MD5 =]

- Service.MTA . . . 10/05/2024 07:31 by ?: (:title MTA:) MTA = Mail Transfer Agent (Agent de transfert de mail) Un MTA reûÏoit habituellement par le protocole SMTP, les emails envoyûˋ par soit un [[Service/MUA]] soit un autre MTA. Son role est de redistribuer ces mails û des [[Service/MDA]] ou d'autre MTA. !!!Rejet d'un message (NDR) Un MTA peut rejeter (envoi d'une Notification De Rejet, NDR) un message pour une de ces raisons : *serveur non concernûˋ : les MTA sont en gûˋnûˋral configurûˋs pour n'accepter que des messages expûˋdiûˋs par des personnes appartenant û un certain rûˋseau (par exemple celui des clients pour un fournisseur d'accû´s û internet) et/ou que des messages destinûˋs û certaines adresses (par exemple le MTA de Wikipûˋdia n'accepte que les messages destinûˋs û des adresses en @wikipedia.org) *non-respect des normes : si un message ne correspond pas aux normes applicables aux courriers ûˋlectroniques, ou que le protocole SMTP n'est pas strictement respectûˋ par le logiciel expûˋditeur

- Service.MTA (Postfix) . . . 10/05/2024 07:07 by ?: (:title MTA (Postfix):) Postfix est l'agent de transfert de courriel (MTA) par dûˋfaut d'Ubuntu. Il est dans les dûˋpûÇts main, donc il reûÏoit les mises û jour de sûˋcuritûˋ. Cette page dûˋcrit son installation et sa configuration pour en faire un serveur SMTP utilisant une connexion sûˋcurisûˋe.